Ths.KTS NGUYỄN PHƯỚC DỰ

Tài liệu học Revit, Tác giả : ThS.KTS.Nguyễn Phước Dự

Sách học BIM & Revit, Tác giả : ThS.KTS.Nguyễn Phước Dự

5 Khởi xướng phương pháp tiếp cận chú trọng đến bảo mật

5.1 Thiết lập quản trị, trách nhiệm giải trình và trách nhiệm đối với phương pháp tiếp cận chú trọng đến bảo mật

5.1.1 Khi một tổ chức đang phát triển phương pháp tiếp cận chú trọng đến bảo mật, ban quản lý cấp cao sẽ xác định cá nhân ở cấp quản lý cấp cao chịu trách nhiệm về phương pháp tiếp cận chú trọng đến bảo mật sẽ được áp dụng.

5.1.2 Khi hai hoặc nhiều tổ chức đang phát triển phương pháp tiếp cận chú trọng đến bảo mật mang tính hợp tác, ban quản lý cấp cao của mỗi tổ chức sẽ thiết lập một cơ chế chính thức để:

a) tạo ra cấu trúc quản trị cần thiết, đảm bảo cấu trúc này được thành lập hợp pháp và mối quan hệ

của cấu trúc này với các tổ chức có liên quan được ghi chép và thống nhất chính thức;

b) thống nhất về một bên hoặc các bên để lãnh đạo việc phát triển phương pháp tiếp cận và khi chức năng lãnh đạo này được

phân chia giữa các tổ chức, đảm bảo có sự rõ ràng về trách nhiệm giải trình

và trách nhiệm;

c) chỉ định những cá nhân chịu trách nhiệm về phương pháp tiếp cận chú trọng đến bảo mật sẽ được

áp dụng; và

LƯU Ý 1 Các cá nhân được bổ nhiệm để thực hiện các quyền hợp pháp và hoàn thành nghĩa vụ của

tổ chức tương ứng của họ.

d) xem xét và, khi thích hợp, cập nhật cơ cấu quản trị và các cuộc bổ nhiệm.

LƯU Ý 2 Có một cách tiếp cận hợp tác theo hướng an ninh được thống nhất sẽ mạnh mẽ hơn so với cách tiếp cận mà các

tổ chức đó làm việc riêng lẻ.

5.1.3 Tổ chức(các tổ chức) triển khai phương pháp tiếp cận chú trọng đến bảo mật phải xác định cá nhân(các cá nhân)

chịu trách nhiệm:

a) cung cấp góc nhìn toàn diện về các mối đe dọa và lỗ hổng bảo mật phát sinh từ việc sử dụng và

dựa vào các công nghệ thông tin và truyền thông có liên quan đến sáng kiến, dự án, tài sản,

sản phẩm hoặc dịch vụ;

b) cung cấp hướng dẫn và chỉ đạo về cách xử lý các rủi ro bảo mật phát sinh;

c) quản lý việc phát triển chiến lược bảo mật hoặc, trong trường hợp tổ chức đã có chiến lược bảo mật, quản lý việc nhúng hồ sơ về các rủi ro bảo mật bổ sung và các

biện pháp giảm thiểu phát sinh từ việc sử dụng và dựa vào các công nghệ thông tin và truyền thông có liên quan đến sáng kiến, dự án, tài sản, sản phẩm hoặc dịch vụ; (xem Điều khoản 6);

d) quản lý việc phát triển và hỗ trợ triển khai kế hoạch quản lý bảo mật hoặc, trong trường hợp tổ chức đã có kế hoạch quản lý bảo mật, quản lý việc nhúng các

chính sách và quy trình bổ sung có liên quan vào kế hoạch đó (xem Điều khoản 7);

e) hỗ trợ đưa các yêu cầu bảo mật cần thiết vào bất kỳ tài liệu mua sắm và bổ nhiệm nào;

f) thúc đẩy văn hóa chú trọng đến bảo mật để tất cả nhân viên hiểu được trách nhiệm bảo mật của mình và hành xử theo cách an toàn;

g) thông báo cho các bên thứ ba có liên quan về các khía cạnh phù hợp của chính sách và quy trình bảo mật;

h) tư vấn về nhu cầu và thực hiện việc xem xét và kiểm toán các chính sách và quy trình bảo mật có liên quan;

i) tư vấn về nhu cầu và khi thích hợp, thực hiện hoặc đưa vào sử dụng, thử nghiệm các biện pháp bảo mật có liên quan; và

j) khi thích hợp và cần thiết, tìm kiếm lời khuyên từ các chuyên gia bảo mật phù hợp, những người có thể chứng minh được năng lực trong các lĩnh vực bắt buộc, để cung cấp hướng dẫn bổ sung.

5.1.4 Cá nhân thực hiện các hoạt động được liệt kê trong 5.1.3 phải có đường dây báo cáo rõ ràng cho

cá nhân chịu trách nhiệm về bảo mật trong tổ chức của họ.

LƯU Ý Những chức năng này có thể được thực hiện bởi một cá nhân có trình độ và kinh nghiệm phù hợp, người có thể thực hiện

hoặc chịu trách nhiệm về bảo mật và các nhiệm vụ khác trong tổ chức hoặc có thể là một chuyên gia phù hợp do

tổ chức tuyển dụng.

5.1.5 Có thể chấp nhận được việc giao nhiệm vụ hoặc nhiệm vụ bảo mật cụ thể hàng ngày cho

những cá nhân khác (ví dụ, bảo mật nhân sự cho nguồn nhân lực, bảo mật mạng cho người quản lý CNTT và bảo mật tài sản hoặc vật lý cho người quản lý tài sản hoặc người quản lý cơ sở). Tuy nhiên, cá nhân (những cá nhân)

được định nghĩa là thực hiện các hoạt động được liệt kê trong 5.1.3 vẫn phải chịu trách nhiệm về hiệu quả hoạt động

của từng khía cạnh bảo mật này.

5.2 Bắt đầu phát triển phương pháp tiếp cận chú trọng đến bảo mật

5.2.1 Đối với một sáng kiến, dự án, tài sản, sản phẩm hoặc dịch vụ đã được lập kế hoạch, phương pháp tiếp cận chú trọng đến bảo mật

sẽ được phát triển càng sớm càng tốt trong giai đoạn lập kế hoạch.

LƯU Ý Thông tin liên quan đến quá trình phát triển được đưa vào phạm vi công cộng có thể được quan tâm để

do thám thù địch ngay từ những giai đoạn đầu tiên của quá trình thiết kế.

5.2.2 Trong trường hợp sáng kiến, dự án, tài sản, sản phẩm hoặc dịch vụ nhạy cảm đã tồn tại,

phương pháp tiếp cận chú trọng đến bảo mật sẽ được phát triển ngay khi có thể thực hiện được và sẽ xem xét

mức độ thông tin đã nằm trong phạm vi công cộng.

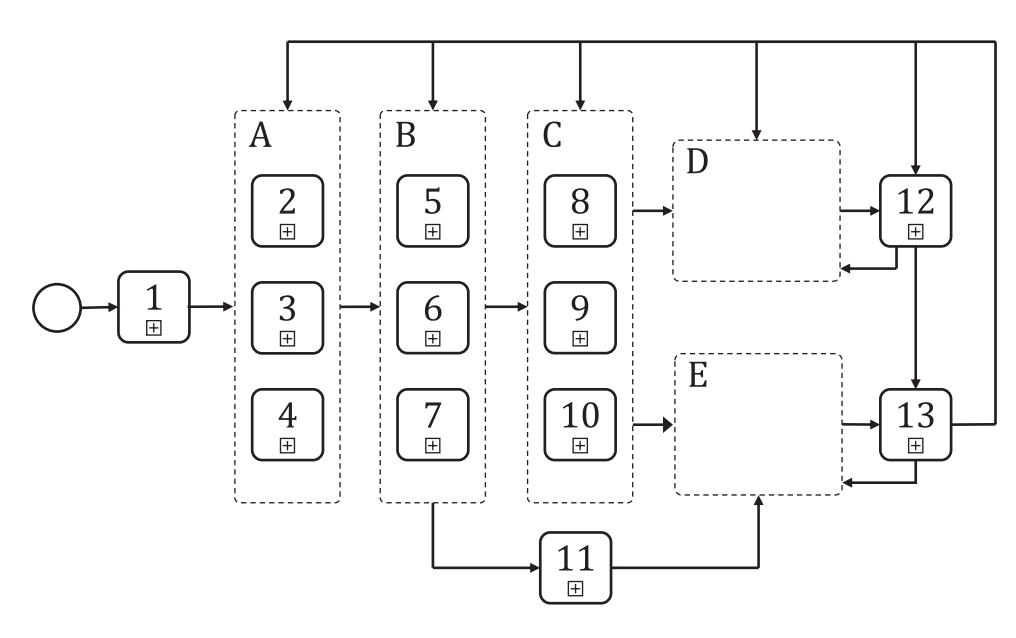

5.2.3 Khi một dự án liên quan đến giai đoạn cung cấp tài sản bằng BIM, phương pháp tiếp cận chú trọng đến an ninh

sẽ được phát triển cùng với các yêu cầu được mô tả trong ISO 19650-2.

5.2.4 Khi hoạt động liên quan đến giai đoạn vận hành của tài sản bằng BIM, phương pháp tiếp cận chú trọng đến an ninh

sẽ được phát triển cùng với các yêu cầu được mô tả trong ISO 19650-3.

5.1 Thiết lập quản trị, trách nhiệm giải trình và trách nhiệm đối với phương pháp tiếp cận chú trọng đến bảo mật

5.1.1 Khi một tổ chức đang phát triển phương pháp tiếp cận chú trọng đến bảo mật, ban quản lý cấp cao sẽ xác định cá nhân ở cấp quản lý cấp cao chịu trách nhiệm về phương pháp tiếp cận chú trọng đến bảo mật sẽ được áp dụng.

5.1.2 Khi hai hoặc nhiều tổ chức đang phát triển phương pháp tiếp cận chú trọng đến bảo mật mang tính hợp tác, ban quản lý cấp cao của mỗi tổ chức sẽ thiết lập một cơ chế chính thức để:

a) tạo ra cấu trúc quản trị cần thiết, đảm bảo cấu trúc này được thành lập hợp pháp và mối quan hệ

của cấu trúc này với các tổ chức có liên quan được ghi chép và thống nhất chính thức;

b) thống nhất về một bên hoặc các bên để lãnh đạo việc phát triển phương pháp tiếp cận và khi chức năng lãnh đạo này được

phân chia giữa các tổ chức, đảm bảo có sự rõ ràng về trách nhiệm giải trình

và trách nhiệm;

c) chỉ định những cá nhân chịu trách nhiệm về phương pháp tiếp cận chú trọng đến bảo mật sẽ được

áp dụng; và

LƯU Ý 1 Các cá nhân được bổ nhiệm để thực hiện các quyền hợp pháp và hoàn thành nghĩa vụ của

tổ chức tương ứng của họ.

d) xem xét và, khi thích hợp, cập nhật cơ cấu quản trị và các cuộc bổ nhiệm.

LƯU Ý 2 Có một cách tiếp cận hợp tác theo hướng an ninh được thống nhất sẽ mạnh mẽ hơn so với cách tiếp cận mà các

tổ chức đó làm việc riêng lẻ.

5.1.3 Tổ chức(các tổ chức) triển khai phương pháp tiếp cận chú trọng đến bảo mật phải xác định cá nhân(các cá nhân)

chịu trách nhiệm:

a) cung cấp góc nhìn toàn diện về các mối đe dọa và lỗ hổng bảo mật phát sinh từ việc sử dụng và

dựa vào các công nghệ thông tin và truyền thông có liên quan đến sáng kiến, dự án, tài sản,

sản phẩm hoặc dịch vụ;

b) cung cấp hướng dẫn và chỉ đạo về cách xử lý các rủi ro bảo mật phát sinh;

c) quản lý việc phát triển chiến lược bảo mật hoặc, trong trường hợp tổ chức đã có chiến lược bảo mật, quản lý việc nhúng hồ sơ về các rủi ro bảo mật bổ sung và các

biện pháp giảm thiểu phát sinh từ việc sử dụng và dựa vào các công nghệ thông tin và truyền thông có liên quan đến sáng kiến, dự án, tài sản, sản phẩm hoặc dịch vụ; (xem Điều khoản 6);

d) quản lý việc phát triển và hỗ trợ triển khai kế hoạch quản lý bảo mật hoặc, trong trường hợp tổ chức đã có kế hoạch quản lý bảo mật, quản lý việc nhúng các

chính sách và quy trình bổ sung có liên quan vào kế hoạch đó (xem Điều khoản 7);

e) hỗ trợ đưa các yêu cầu bảo mật cần thiết vào bất kỳ tài liệu mua sắm và bổ nhiệm nào;

f) thúc đẩy văn hóa chú trọng đến bảo mật để tất cả nhân viên hiểu được trách nhiệm bảo mật của mình và hành xử theo cách an toàn;

g) thông báo cho các bên thứ ba có liên quan về các khía cạnh phù hợp của chính sách và quy trình bảo mật;

h) tư vấn về nhu cầu và thực hiện việc xem xét và kiểm toán các chính sách và quy trình bảo mật có liên quan;

i) tư vấn về nhu cầu và khi thích hợp, thực hiện hoặc đưa vào sử dụng, thử nghiệm các biện pháp bảo mật có liên quan; và

j) khi thích hợp và cần thiết, tìm kiếm lời khuyên từ các chuyên gia bảo mật phù hợp, những người có thể chứng minh được năng lực trong các lĩnh vực bắt buộc, để cung cấp hướng dẫn bổ sung.

5.1.4 Cá nhân thực hiện các hoạt động được liệt kê trong 5.1.3 phải có đường dây báo cáo rõ ràng cho

cá nhân chịu trách nhiệm về bảo mật trong tổ chức của họ.

LƯU Ý Những chức năng này có thể được thực hiện bởi một cá nhân có trình độ và kinh nghiệm phù hợp, người có thể thực hiện

hoặc chịu trách nhiệm về bảo mật và các nhiệm vụ khác trong tổ chức hoặc có thể là một chuyên gia phù hợp do

tổ chức tuyển dụng.

5.1.5 Có thể chấp nhận được việc giao nhiệm vụ hoặc nhiệm vụ bảo mật cụ thể hàng ngày cho

những cá nhân khác (ví dụ, bảo mật nhân sự cho nguồn nhân lực, bảo mật mạng cho người quản lý CNTT và bảo mật tài sản hoặc vật lý cho người quản lý tài sản hoặc người quản lý cơ sở). Tuy nhiên, cá nhân (những cá nhân)

được định nghĩa là thực hiện các hoạt động được liệt kê trong 5.1.3 vẫn phải chịu trách nhiệm về hiệu quả hoạt động

của từng khía cạnh bảo mật này.

5.2 Bắt đầu phát triển phương pháp tiếp cận chú trọng đến bảo mật

5.2.1 Đối với một sáng kiến, dự án, tài sản, sản phẩm hoặc dịch vụ đã được lập kế hoạch, phương pháp tiếp cận chú trọng đến bảo mật

sẽ được phát triển càng sớm càng tốt trong giai đoạn lập kế hoạch.

LƯU Ý Thông tin liên quan đến quá trình phát triển được đưa vào phạm vi công cộng có thể được quan tâm để

do thám thù địch ngay từ những giai đoạn đầu tiên của quá trình thiết kế.

5.2.2 Trong trường hợp sáng kiến, dự án, tài sản, sản phẩm hoặc dịch vụ nhạy cảm đã tồn tại,

phương pháp tiếp cận chú trọng đến bảo mật sẽ được phát triển ngay khi có thể thực hiện được và sẽ xem xét

mức độ thông tin đã nằm trong phạm vi công cộng.

5.2.3 Khi một dự án liên quan đến giai đoạn cung cấp tài sản bằng BIM, phương pháp tiếp cận chú trọng đến an ninh

sẽ được phát triển cùng với các yêu cầu được mô tả trong ISO 19650-2.

5.2.4 Khi hoạt động liên quan đến giai đoạn vận hành của tài sản bằng BIM, phương pháp tiếp cận chú trọng đến an ninh

sẽ được phát triển cùng với các yêu cầu được mô tả trong ISO 19650-3.

Sách học BIM & Revit, Tác giả : ThS.KTS.Nguyễn Phước Dự

(Nhấn Ctrl+V để Paste ảnh từ Clipboard)

.png)

.png)